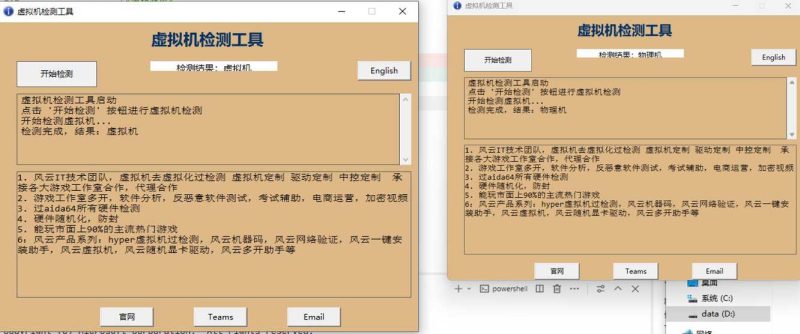

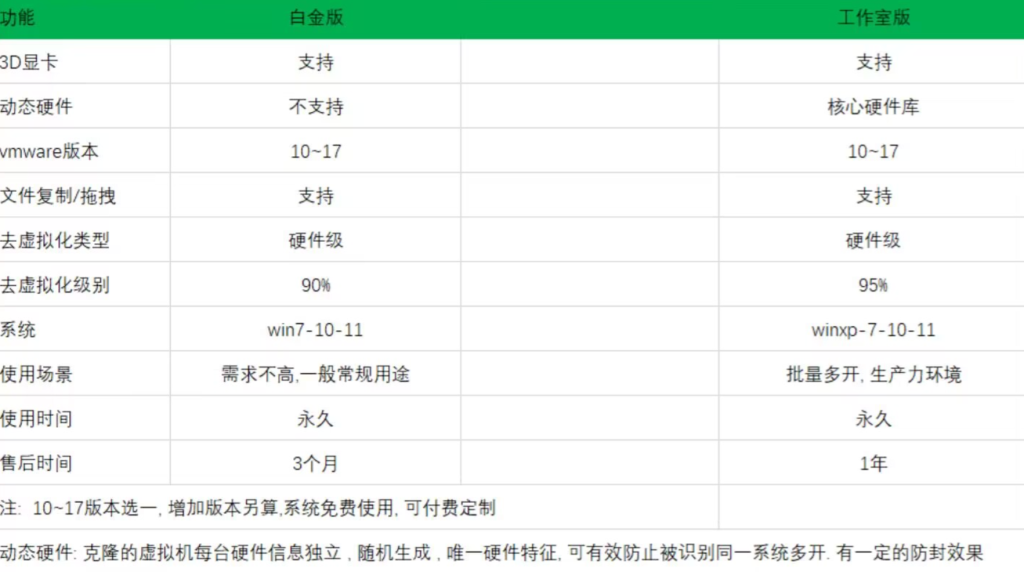

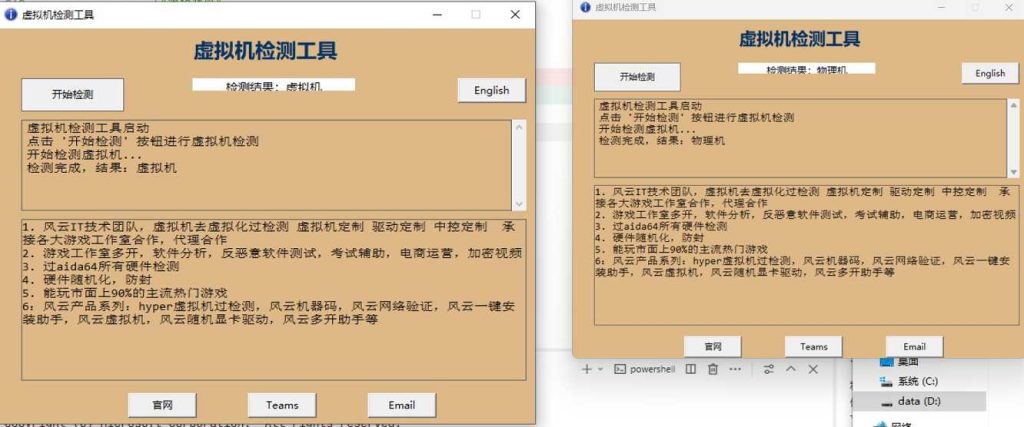

可以通杀hyperv PVE QEMU kvm等虚拟机,无视版本更新, 通杀大部分游戏,配合这些虚拟机的显卡直通,可以显着提升虚拟机的GPU性能

可以完美替代vmware虚拟机GPU性能不足的问题,过dx11~dx12的游戏检测

如游戏:冒险岛,SCUM,永恒之塔2,剑网3无界等

支持x86全系列虚拟机,例如

– VMware、VirtualBox、Hyper-V

– KVM、QEMU、Xen、Parallels

– Virtual PC

– PVE/Proxmox、Red Ha

# 项目实现原理分析

## 1. 项目整体架构

基于Windows内核驱动程序,主要用于修改系统固件表中的虚拟机标识,将其替换为常见电脑品牌名称,以实现虚拟机环境的隐藏。

## 2. 核心功能模块

### 2.1 固件表处理函数

三个主要的固件表处理:

处理ACPI类型的固件表

处理RSMB类型的固件表

处理FIRM类型的固件表

拦截系统对固件表的访问请求,在返回结果前修改其中的虚拟机标识。

### 2.2 签名检测与替换

其功能包括:

– 在固件缓冲区中搜索特定的虚拟机签名

– 检测到虚拟机标识时,随机选择一个电脑品牌进行替换

– 对于非虚拟机标识,用字符 ‘7’ 进行替换

### 2.3 随机数生成

由于Windows内核环境中标准C库函数不可用,项目实现了一个简单的线性同余生成器(LCG):

使用线性同余算法生成随机数

– 用于随机选择电脑品牌名称

## 3. 关键技术点

### 3.1 固件表拦截

项目通过替换系统固件表处理函数的指针,实现对固件表访问的拦截:

– 保存原始的处理函数指针

– 替换为自定义的处理函数

– 在处理函数中调用原始函数,然后修改返回结果

### 3.2 字符串匹配与替换

在固件缓冲区中搜索特定签名:

– 基于内存搜索实现签名检测

– 找到匹配后进行替换操作

– 支持多种虚拟机标识的检测

### 3.3 内核安全编程

– 使用Windows内核API而非标准C库函数

– 遵循内核编程规范,如使用 PAGED_CODE() 宏

– 正确处理内存操作,避免内存泄漏或越界访问

## 4. 实现流程

1. 初始化阶段 :

– 定位系统固件表处理函数

– 保存原始处理函数指针

– 替换为自定义处理函数

2. 拦截处理 :

– 当系统请求固件表时,自定义处理函数被调用

– 调用原始处理函数获取固件表数据

– 对返回的固件表数据进行处理

3. 签名检测与替换 :

– 遍历固件表数据,搜索虚拟机标识

– 检测到虚拟机标识时,随机选择一个电脑品牌进行替换

– 对于非虚拟机标识,用 ‘7’ 进行替换

4. 返回结果 :

– 将修改后的固件表数据返回给调用者

– 系统获得的是修改后的数据,从而隐藏了虚拟机环境

![表情[qiang]-虚拟机去虚拟化](https://vmquxunihua.com/wp-content/themes/zibll/img/smilies/qiang.gif)

![表情[se]-虚拟机去虚拟化](https://vmquxunihua.com/wp-content/themes/zibll/img/smilies/se.gif)

![表情[xia]-虚拟机去虚拟化](https://vmquxunihua.com/wp-content/themes/zibll/img/smilies/xia.gif)

![表情[yinxian]-虚拟机去虚拟化](https://vmquxunihua.com/wp-content/themes/zibll/img/smilies/yinxian.gif)

![表情[guzhang]-虚拟机去虚拟化](https://vmquxunihua.com/wp-content/themes/zibll/img/smilies/guzhang.gif)

暂无评论内容